Aplicativo de alerta de mísseis de Israel é “clonado” e usado para espionagem

Unidade de Pesquisas de Ameaças da Acronis identificou campanha que transforma ferramenta de segurança em arma de coleta de dados durante conflito no Oriente Médio

São Paulo, Brasil – A Acronis, empresa global de cibersegurança, identificou uma campanha maliciosa que transforma o Red Alert, aplicativo usado por milhões de pessoas em Israel para receber alertas de ataques de mísseis e foguetes, em ferramenta de espionagem. O ataque foi descoberto em 1º de março de 2026 pela Acronis Threat Research Unit (TRU) e explora o conflito no Oriente Médio para potencializar seu impacto.

De acordo com a Acronis, cidadãos israelenses recebem uma mensagem SMS que imita comunicações oficiais do Home Front Command (Oref), autoridade de Defesa Civil de Israel, solicitando que atualizem o aplicativo com urgência. O link leva ao download de uma versão falsa do app — que funciona exatamente como a original — exibindo alertas reais enquanto coleta secretamente os dados das vítimas em segundo plano.

Cidadãos israelenses relatam ter recebido SMS da Oref Alert (Reprodução/Twitter)

Após a instalação, o aplicativo malicioso obtém acesso às mensagens SMS, listas de contatos, dados de localização em tempo real, contas vinculadas ao dispositivo e a todos os aplicativos instalados. Essas informações são transmitidas continuamente para um servidor remoto controlado pelos atacantes.

Segundo a Acronis, a campanha pode estar ligada ao Arid Viper, um grupo de ciberespionagem associado a operações no Oriente Médio. Esta não é a primeira vez que o Red Alert é usado como vetor de ataque. Em outubro de 2023, durante uma escalada do conflito, uma campanha semelhante foi atribuída ao grupo AnonGhost, um coletivo hacktivista que já realizou ataques contra organizações e indivíduos israelenses.

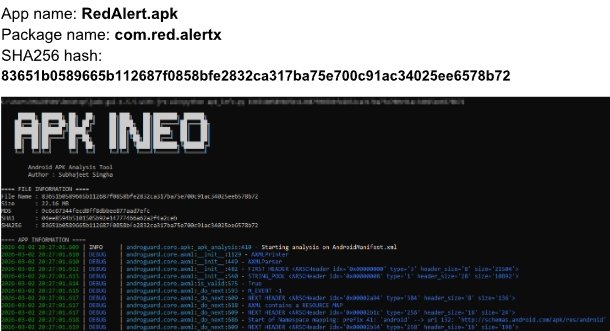

Análise estática do arquivo APK (Divulgação/TRU Acronis)

“Esta campanha ilustra como a infraestrutura de emergência confiável pode ser explorada durante períodos de conflito para ampliar a eficácia da engenharia social e facilitar a coleta de dados”, afirmou Subhajeet Singha, Pesquisador Sênior, Unidade de Pesquisas de Ameaças TRU. “Ao incorporar spyware em um aplicativo de alerta totalmente funcional, os operadores conseguiram preservar a confiança do usuário enquanto coletavam informações confidenciais de forma secreta”, acrescentou, antes de concluir:

“A combinação de distribuição direcionada, recursos de spyware e múltiplas camadas de ofuscação sugere um agente de ameaça capaz e bem financiado, operando com objetivos claros. A infraestrutura usada na campanha foi registrada em meados de 2025, padrão típico de domínios descartáveis criados para operações específicas. O endpoint de comando e controle já apresenta indícios de desativação, sugerindo que os operadores podem estar encerrando essa fase da campanha”.

Imagens relacionadas